4 Möglichkeiten, Root -Konto unter Linux zu deaktivieren

- 1430

- 368

- Marleen Weight

Der Wurzel Konto ist das endgültige Konto unter Linux und anderen Unix-ähnlichen Betriebssystemen. Dieses Konto hat Zugriff auf alle Befehle und Dateien in einem System mit vollständigen Lesen, Schreiben und Ausführen von Berechtigungen. Es wird verwendet, um jede Art von Aufgabe auf einem System auszuführen. So erstellen/aktualisieren/access/access/löschen Sie die Konten anderer Benutzer, installieren/entfernen/upgrade Softwarepakete und vieles mehr.

Weil das Wurzel Der Benutzer verfügt über absolute Befugnisse, alle Aktionen, die er/sie ausführt, sind für ein System von entscheidender Bedeutung. In dieser Hinsicht alle Fehler durch die Wurzel Der Benutzer kann enorme Auswirkungen auf den normalen Betrieb eines Systems haben. Darüber hinaus kann dieses Konto auch durch unangemessen oder unangemessene, entweder versehentlich, böswillig oder durch erfundene Unkenntnis von Richtlinien missbraucht werden.

Daher ist es ratsam, den Stammzugriff auf Ihrem Linux -Server zu deaktivieren. Stattdessen erstellen Sie ein Verwaltungskonto, das so konfiguriert werden sollte.

In diesem Artikel werden wir vier Möglichkeiten erläutern, die Stammbenutzerkonto -Anmeldung unter Linux zu deaktivieren.

Aufmerksamkeit: Bevor Sie den Zugriff auf die blockieren Wurzel Konto, stellen Sie sicher, dass Sie ein administratives Konto erstellt haben, in dem der Befehl sudo mit dem Befehl userAdd verwendet werden kann, um Root -Benutzer -Berechtigungen zu erhalten, und diesem Benutzerkonto ein starkes Kennwort geben. Die Flagge -M bedeutet, das Heimverzeichnis des Benutzers zu erstellen und -C Ermöglicht, einen Kommentar anzugeben:

# userAdd -m -c "Admin -Benutzer" Administrator # Passwd Admin Administrator

Fügen Sie diesen Benutzer als nächstes mit dem Befehl usermod zu der entsprechenden Gruppe von Systemadministratoren hinzu, wobei der Switch -A bedeutet, ein Benutzerkonto anzuhängen und -G Gibt eine Gruppe an, um den Benutzer in (Rad oder Sudo abhängig von Ihrer Linux -Verteilung) hinzuzufügen:

# Usermod -Ag Wheel Admin # Centos/Rhel # Usermod -Ag sudo admin # debian/ubuntu

Sobald Sie einen Benutzer mit administrativen Berechtigungen erstellt haben, wechseln Sie zu diesem Konto, um den Stammzugriff zu blockieren.

# Su Admin

1. Ändern Sie die Shell des Root -Benutzers des Benutzers

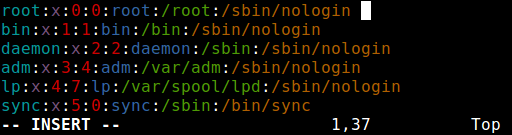

Die einfachste Methode zum Deaktivieren der Stammbenutzer -Anmeldung besteht darin, seine Shell aus zu ändern /Bin/Bash oder /Bin/Bash (oder eine andere Shell, die die Benutzeranmeldung zulässt) zu /sbin/nologin, im /etc/passwd Datei, die Sie zum Bearbeiten mit einem Ihrer bevorzugten Befehlszeilenredakteure wie gezeigt öffnen können.

$ sudo vim /etc /passwd

Ändern Sie die Linie:

root: x: 0: 0: root:/root:/bin/bash to root: x: 0: 0: root:/root:/sbin/nologin

Stammbenutzerschale ändern

Stammbenutzerschale ändern Speichern Sie die Datei und schließen Sie sie.

Von nun an, wann Wurzel Benutzer meldet sich an, er/sie erhält die Nachricht “Dieses Konto ist derzeit nicht verfügbar.Dies ist die Standardnachricht, aber Sie können sie ändern und eine benutzerdefinierte Nachricht in der Datei festlegen /etc/nologin.txt.

Diese Methode ist nur mit Programmen effektiv, die eine Shell für die Benutzeranmeldung erfordern, ansonsten, sudo, ftp Und Email Kunden können auf das Root -Konto zugreifen.

2. Deaktivieren Sie die Root -Anmeldung über Konsolengerät (TTY)

Die zweite Methode verwendet a Pam Modul aufgerufen pam_securetty, Dies ermöglicht den Root -Zugriff nur, wenn sich der Benutzer an einem angemeldet “sichern "tty, wie durch die Auflistung in definiert /etc/Securetty.

Mit der obigen Datei können Sie angeben, welche Tty Geräte Der Root -Benutzer darf sich anmelden, und das Entleeren dieser Datei verhindert die Stammanmeldung auf allen Geräten, die dem Computersystem angehängt sind.

Um eine leere Datei zu erstellen, führen Sie aus.

$ sudo mv /etc /Securetty /etc /Securetty.orig $ sudo touch /etc /Securetty $ sudo chmod 600 /etc /Securetty

Diese Methode hat einige Einschränkungen, sie betrifft nur Programme wie Anmeldung, Display -Manager (i.e GDM, KDM Und XDM) und andere Netzwerkdienste, die eine TTY starten. Programme wie SU, Sudo, SSH und andere verwandte OpenSSH -Tools haben Zugriff auf das Stammkonto.

3. Deaktivieren Sie die SSH -Root -Anmeldung

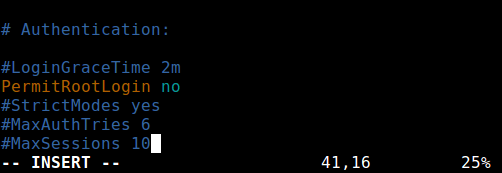

Der häufigste Weg zum Zugriff auf Remote -Server oder VPS ist über SSH und die Anmeldung von Root -Benutzer darunter zu blockieren. Sie müssen die bearbeiten /etc/ssh/sshd_config Datei.

$ sudo vim/etc/ssh/sshd_config

Dann die Richtlinie mit der Überzeugung (falls es kommentiert wird) Erlaubnisrootlogin und setzen seinen Wert auf NEIN Wie im Screenshot gezeigt.

Deaktivieren Sie die Stammanmeldung in SSH

Deaktivieren Sie die Stammanmeldung in SSH Sobald Sie fertig sind, speichern und schließen Sie die Datei. Dann starten Sie die neu neu sshd Service zur Anwendung der jüngsten Änderung der Konfigurationen.

$ sudo systemCTL Neustart SSHD oder $ sudo Service SSHD Neustart

Wie Sie vielleicht bereits wissen, wirkt sich diese Methode nur auf OpenSSH -Tools -Set aus. Programme wie SSH, SCP, SFTP werden vom Zugriff auf das Stammkonto blockiert.

4. Beschränken Sie die Wurzel -Aspekte auf Dienste über PAM

Steckbare Authentifizierungsmodule (Pam Kurz gesagt) ist eine zentralisierte, steckbare, modulare und flexible Authentifizierungsmethode auf Linux -Systemen. Pam durch die /lib/security/pam_listfile.So Das Modul ermöglicht eine große Flexibilität bei der Begrenzung der Berechtigungen bestimmter Konten.

Das obige Modul kann verwendet werden, um auf eine Liste von Benutzern zu verweisen, die sich nicht über einige Zieldienste wie Anmeldung, SSH und PAM AWARE -Programme anmelden dürfen.

In diesem Fall möchten wir Root -Benutzerzugriff auf ein System deaktivieren, indem wir den Zugriff auf Anmelde- und SSHD -Dienste einschränken. Öffnen und bearbeiten Sie zuerst die Datei für den Zieldienst in der /etc/pam.D/ Verzeichnis wie gezeigt.

$ sudo vim /etc /pam.D/Login oder sudo vim/etc/pam.D/SSHD

Fügen Sie als nächstes die folgende Konfiguration in beiden Dateien hinzu.

AUTOR ERFORDERUNG PAM_Listfile.Also \ onerr = erfolgreich item = user Sense = Deny File =/etc/ssh/DeniedUserser

Wenn Sie fertig sind, speichern und schließen Sie jede Datei. Erstellen Sie dann die einfache Datei /etc/ssh/denieduserser die einen Element pro Zeile enthalten und nicht weltberichtlich.

Fügen Sie das Name Root hinzu, speichern Sie es und schließen Sie es.

$ sudo vim/etc/ssh/denieduserser

Stellen Sie auch die erforderlichen Berechtigungen dazu fest.

$ sudo chmod 600/etc/ssh/denieduserser

Diese Methode wirkt sich nur auf Programme und Dienste aus, die Pam bewusst sind. Sie können den Root -Zugriff auf das System über FTP- und E -Mail -Clients und mehr blockieren.

Weitere Informationen erhalten Sie über die entsprechenden Mannseiten.

$ MAN PAM_SECURETTY $ MAN SSHD_CONFIG $ MAN PAM

Das ist alles! In diesem Artikel haben wir vier Möglichkeiten erläutert, das Stammbenutzer -Login (oder das Konto) unter Linux zu deaktivieren. Haben Sie Kommentare, Vorschläge oder Fragen? Sie können uns über das Feedback -Formular unten erreichen?.

- « Filelight - schnell Analayze -Disk -Nutzungsstatistik unter Linux

- So suchen und entfernen Sie Verzeichnisse rekursiv unter Linux »